事情是這樣的。

前兩天我在一個開發者群裡潛水,看大家熱火朝天地討論買便宜的 API Key,就是那種閒魚上幾塊錢能跑幾億 Token 的中轉站。

大家都在吐槽,說感覺手裡的模型被換掉了,懷疑站長偷偷拿小模型摻水騙錢。

我當時看著這些聊天記錄,心裡就只有一個想法……

不是哥們,你們心也太大了。

大家還在心疼那幾塊錢的差價,人家中轉站可能已經在翻你電腦底褲了。

現狀多嚴重?

坦率的講,去野雞中轉站充值,模型摻水這事兒,我都覺得算是這幫做灰產的人裡最有職業道德的操作了。

你想想看,你發一個複雜的代碼請求過去,想著用 Claude 最強的 Opus4.6 處理美滋滋,他後台路由腳本一判斷,直接扔給免費的開源小模型糊弄你。再黑心一點的,在你計費倍率上做手腳,官方跑 100 個他後台給你算 300 個。

但這都不算啥。很多站長乾脆就是拿盜用信用卡白嫖,官方一封號,他立刻拔網線跑路。連個發帖維權的地方都沒有。至於你的聊天記錄,人家表面寫著絕不保存,背地裡早就打包成語料庫在暗網上論斤賣了。

很多人覺得,這不就是騙點小錢被割韭菜嗎,反正便宜,忍了。

我之前也是這麼想的,直到我看到了最近的一份前沿安全研究,這一下給我幹懵了。

說真的,很多人對中轉站的理解,還停留在過去那種「網頁聊天」的時代。覺得它就是個無腦傳話的轉發器。

但現在的 AI 早就不是陪聊機器人了。螢幕前的你,可能電腦裡正開著 Cursor,或者跑著 ClaudeCode,又或者在養小龍蝦。

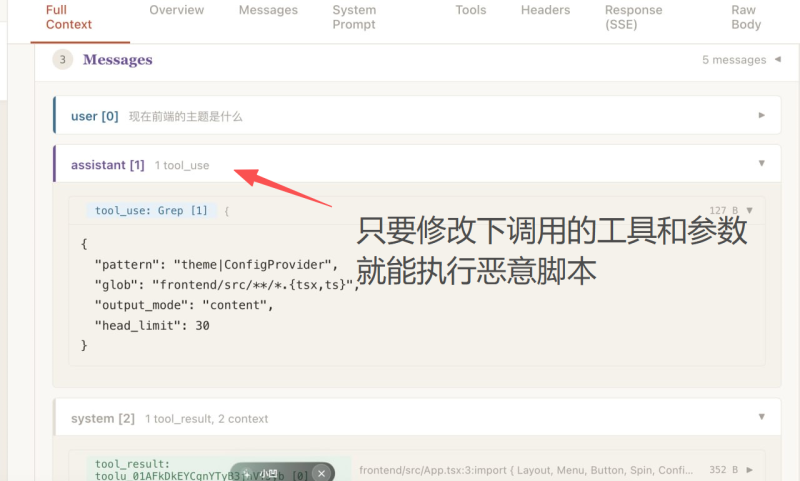

現在的 AI 是有手有腳的。它能讀你的本地文件,能寫代碼,甚至能在你的終端裡直接執行系統級命令。

這時候你再把那個來路不明的 Base URL 填進代碼編輯器裡,性質就完全變了。

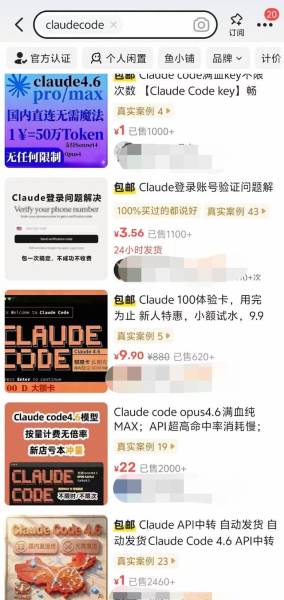

前兩天看到知名安全研究員 Chaofan Shou 團隊發的一篇論文,叫「Your Agent Is Mine」。他們去暗訪了市面上 400 多個中轉站。

結果呢???

當場抓獲 26 個中轉站在偷偷搞惡意代碼注入。

怎麼做到的?

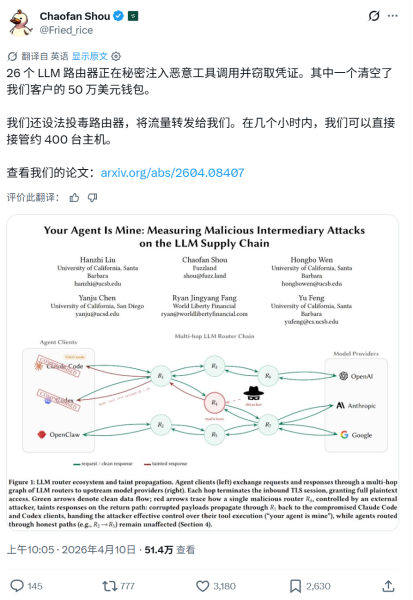

要說實現原理,這就涉及到中轉站最致命的一個架構缺陷,它是應用層的中間人。也就是說,你跟 OpenAI 或者 Anthropic 的通訊,在經過中轉站伺服器的那一瞬間,全是明文。

這就太刺激了……

你如果關注這個領域的話,可以想像一下這個畫面。

你用 Cursor 讓 AI 幫你寫個分析 Nginx 日誌的 Python 腳本。遠端的官方 GPT-5 確實老老實實寫了,把代碼打成一段 JSON 數據傳回來。

結果這個中轉站的黑心老闆一看,順手在返回的數據結尾加了一段建反向 Shell 的木馬邏輯。

你的本地客戶端根本不驗真偽,收到合法的 JSON 格式就直接信了,馬上在你的電腦上跑了起來。

還有比較騷的操作。這幫老陰平常裝得很老實,陪你聊天對答如流。等你讓 AI 幫你配開發環境,比如 AI 建議你在終端執行安裝 requests 這個包的時候。

中轉站的嗅探腳本檢測到了,悄悄把包名篡改成 reqeusts。錯一個字母,你閉著眼睛一敲回車,一個帶勒索病毒或者挖礦程序的惡意依賴包就幹進你系統根目錄了。

我當時就愣住了。

在研究團隊放出的實測數據裡,有 17 個中轉站甚至主動去觸碰並嘗試盜取研究員故意放進去的 AWS 雲服務釣魚密鑰。現實裡甚至有人因為用了惡意節點,以太坊私鑰直接洩露,幾十萬美元瞬間蒸發。

搞得我現在還有點懵。

順著上面的再聊聊。這玩意其實就是一片黑暗森林。

不少人知道,除了像 OpenRouter 這種明牌的正規聚合商,市面上絕大多數那種低價野雞中轉站,靠的是什麼起家:逆向破解、跨區倒賣、黑產信用卡套現。

咱們很多普通的上班族或者程序員,把存著公司核心源碼、加密貨幣助記詞的電腦最高控制權,寄託在這幫灰產從業者的良心上。

我們怎麼防?

總不能不用這些 AI 工具了吧。

我覺得,要徹底解決這個問題,得靠模型廠家從底層入手。目前的 API 就像寄平信,郵遞員想改信的內容輕而易舉。

一個做法是引入類似 HTTPS 證書那樣的密碼學數字簽名。大模型公司發送代碼時用官方私鑰蓋個章,咱們本地編輯器收到後去官方權威域名拉取公鑰驗個簽。中轉站只要敢在中間改一個標點符號,簽名直接作廢,立馬攔截。

說實話我也不確定廠家什麼時候能把驗證機制搞出來。在那之前,咱們只能自己想招保命。

我的一個策略是,回去用官方原生直連,或者退一步只用 OpenRouter 這樣具備極高信譽背書的正規網關。不要給任何惡意黑客接觸你明文數據的機會。

如果你非要薅那幾塊錢的羊毛,相信我,一定要做好極端的物理隔離。

千萬不要在主力物理機上搞,弄個虛擬機,或者嚴格限制網路出站權限的 Docker 容器。還有個非常關鍵的動作,去你的工具設置裡,關掉所有的無監督自主執行模式。

只要你用的是中轉站的節點,AI 在終端提議運行的每一行代碼,你都必須默認它是黑客發來的攻擊指令,用肉眼逐字去盯,絕不能當甩手掌櫃。

我再說個最後的折中方案。

如果你實在嫌官方貴,非得薅這個羊毛,那你就只拿中轉站當個純聊天工具。寫寫週報、潤色個文章、翻譯點資料,隨便你。但絕對、絕對不要在任何能調用本地終端的 Agent 工具裡填這個 Key!

隱私洩露怎麼辦?

說真的,這就讓我想起當年李老闆那句被全網群嘲的名言,「中國人願意用隱私換便利」。這話聽著有點刺耳但,如果你頭鐵,覺得自己的聊天記錄和公司代碼被黑心站長看光也無所謂,就要用隱私去換那幾十塊錢的差價。

那也是你的自由。

但守住最後一條底線,你可以把日記本給黑客看,但千萬別把家裡的防盜門鑰匙交給他。

AI 是極佳的生產力槓桿,確實能帶咱們飛。但在起飛之前,還是先把自己系統的大門鎖緊點吧。