2026 年3 月22 日,基於Delta 中性策略的DeFi 協定Resolv Labs 遭到嚴重駭客攻擊。攻擊者利用其穩定幣USR 鑄造機制中的致命漏洞,僅用約10 萬至20 萬美元的USDC 抵押品,便憑空鑄造了8000 萬枚無抵押的USR。隨後,攻擊者透過精密的洗錢路徑在DEX 拋售,套現約2,500 萬美元,導致USR 價格在短短17 分鐘內暴跌至0.025 美元,跌幅高達97.5%。這次事件不僅是單純的程式碼漏洞,更折射出「生息穩定幣」賽道在風險管理、基礎設施安全(特別是私鑰與雲端環境管理)以及系統信任假設上的深層脆弱性。

本文在深度還原Resolv Labs 攻擊事件的基礎上,將視野拉升至整個生息穩定幣的宏觀歷史,解構2025 年11 月USDX/xUSD/deUSD 的連環崩盤,以及此次事件中受損嚴重的借貸協議“策展人”生態、無風控自動化腳本在極端嵌套情下的系統性失效和DeFi 高積木積層的高度積木積木結構。

1. 背景介紹:Resolv Labs 的狂飆與雙層風險架構的隱患

1.1 Resolv Labs 資本催化下的非理性繁榮

Resolv Labs 由知名加密研究機構Delphi Labs 孵化。 2025 年4 月,Resolv Labs 宣布完成1,000 萬美元種子輪融資,由Cyber.Fund 和Maven11 領投,Coinbase Ventures、Animoca Brands 等業界巨頭參投。這種豪華的投資人陣容,為Resolv 賦予了強大的信任背書,使其在早期的流動性獲取上佔據了巨大優勢。

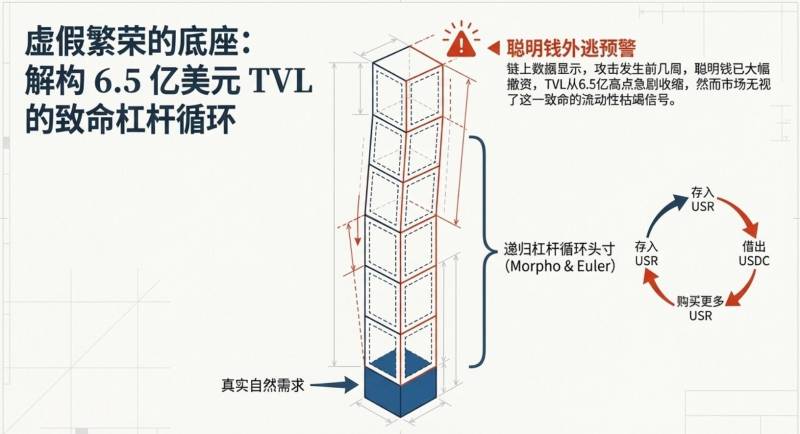

在攻擊發生前,其TVL 呈現出指數級的爆發式增長,在不到三個月的時間內從不到5000 萬美元飆升至最高超過6.5 億美元。然而,這種繁榮並非建立在真實的自然需求之上,而是主要由Morpho 和Euler 等借貸協議上的槓桿循環策略所驅動。用戶將USR 存入借貸協議,借出USDC,再購買更多USR,以此循環放大收益。這種「左腳踩右腳」的虛假繁榮,大大放大了系統的脆弱性。

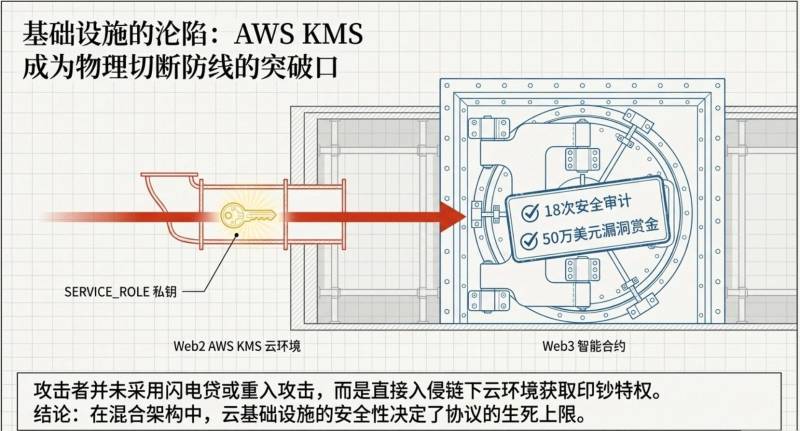

此外,Resolv 在安全性方面的表面功夫不可謂不足。它曾接受過5 家知名安全公司的14 次甚至18 次審計,並與Immunefi 合作設立了50 萬美元的漏洞賞金計劃,同時部署了Hypernative 的即時威脅監控系統。然而,當攻擊真正發生時,這些耗資巨大的傳統安全措施卻如同虛設,這引發了業界對當前DeFi 審計模式的反思。

1.2 USR 穩定幣與Delta 中性策略的內在矛盾

Resolv 的核心產品是USR(Resolv USD),由鏈上資產1:1 支援的生息穩定幣。為了實現高資本效率,Resolv 摒棄了傳統的超額抵押模式,轉而採用複雜的Delta 中性策略。

具體而言,當用戶存入USDC 等穩定幣時,Resolv 將其轉換為ETH 或BTC,並將其存入產生收益的場所。同時,為了對沖現貨價格波動的風險,Resolv 在合作的中心化或去中心化交易所開設等量的永續合約空頭部位。這種「現貨多頭+ 合約空頭」的組合,在理論上使投資組合的淨值與美元保持1:1 的掛鉤(即Delta = 0),同時能夠賺取質押收益和合約市場的資金費率。在多頭市場中,資金費率通常為正,這使得USR 持有者能夠獲得約5-6% 甚至更高的年化報酬率。

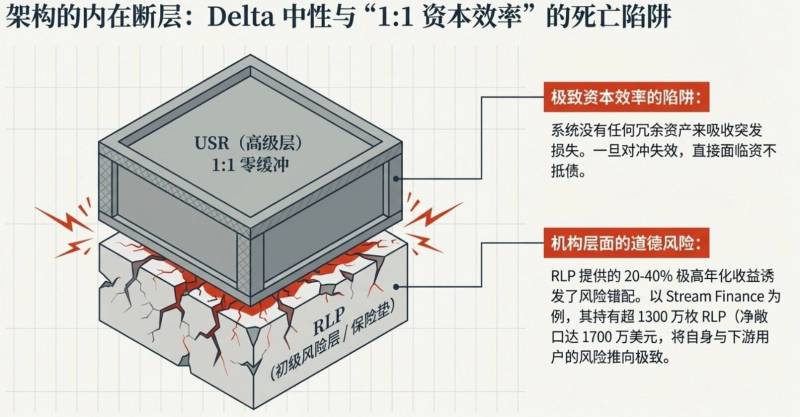

然而,這種設計的內在矛盾在於:它將加密原生的去中心化資產與中心化交易所的衍生性商品市場深度綁定,引入了複雜的對手方風險和操作風險,而「1:1 的資本效率」意味著系統沒有任何緩衝墊,一旦對沖機制失效,系統將直接面臨資不抵債的絕境。

1.3 RLP:風險吸收的「保險」層與道德風險

為了因應Delta 中性策略潛在的尾部風險(如長期的負資金費率導致協議持續虧損,或交易所發生自動減倉ADL),Resolv 設計了雙層代幣架構。除了高級層的USR,協議還引入了RLP 代幣作為初級風險層。

RLP 代表了抵押品池中超過1:1 比例的「超額」部分,充當整個協議的保險層。當系統遭受損失時,RLP 的淨值將首先被減記,以此保護USR 持有者的本金安全。作為承擔高風險的補償,RLP 持有者獲得了協議產生的大部分剩餘收益,其年化收益率在巔峰時期可達20-40%。

事發前RLP 總流通量為3,000 萬枚,約3,860 萬枚。其中,最大持有者Stream Finance 持有約1,360 萬枚RLP,淨風險敞口約1,700 萬美元。這種設計雖然在金融邏輯上看似合理,但在實際操作中卻引發了嚴重的道德風險:由於高額收益的誘惑,大量追求高收益的機構資金湧入RLP,而這些機構往往又將風險轉嫁給其下游的散戶。當危機爆發時,所謂的「保險層」本身往往已經脆弱不堪。

2. 攻擊技術還原:雲端基礎設施淪陷與零信任的崩塌

這起事件不僅是智慧合約的失守,更是Web2 雲端基礎設施漏洞向Web3 蔓延的案例。攻擊者發動了被稱為「500 倍槓桿」的無抵押鑄造攻擊,徹底擊穿了Resolv 的防線。

2.1 攻擊入口:AWS KMS 雲環境的淪陷

在事件初期,社群普遍猜測是智慧合約的邏輯漏洞或預言機操縱導致了攻擊。然而,根據Chainalysis 隨後的鏈上安全追蹤與基礎設施漏洞深度分析。

攻擊者並未利用閃電貸或重入等常見的DeFi 攻擊手法,而是直接將矛頭對準了Resolv 的鏈下雲基礎設施。攻擊者透過某種手段(可能是網路釣魚、內部人員外洩或雲端服務配置錯誤),成功入侵了Resolv 託管在亞馬遜雲端服務上的金鑰管理服務環境。

在這個環境中,儲存著協定至關重要的特權簽章私鑰(SERVICE_ROLE)。這個私鑰負責在鏈下驗證用戶的存款,並向鏈上合約發送最終的鑄幣指令。掌握了KMS 環境,攻擊者就等同於掌握了Resolv 協議的“印鈔機”,可以繞過所有的前端限制,直接向智能合約下達合法的鑄幣命令。

2.2 致命漏洞:缺少的鏈上校驗與單點故障

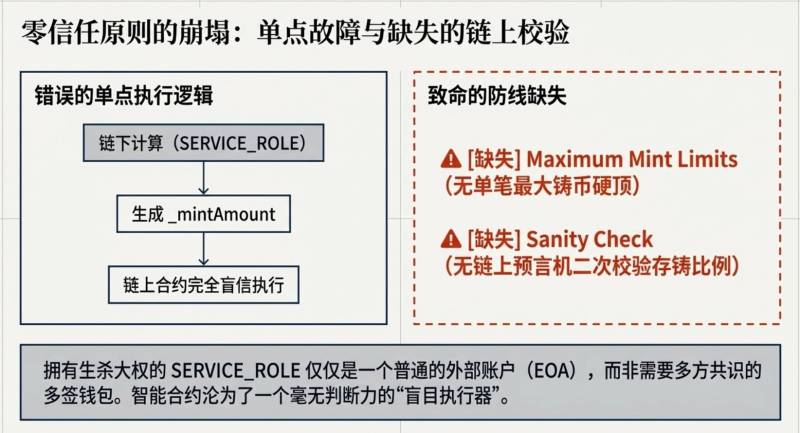

即使攻擊者取得了私鑰,如果智慧合約設計得當,損失本來可以被限制在極小的範圍內。然而,Resolv 在智慧合約層面的設計缺陷,將這場危機放大了無數倍。

Resolv 的USR 鑄造流程分為兩個步驟:

1.請求階段:使用者在鏈上發起請求(requestMint 或requestSwap),將USDC 存入協議的保險庫。

2.執行階段:專案方的鏈下後端服務(擁有SERVICE_ROLE 權限)監控到請求後,在鏈下使用Pyth 預言機檢查存入資產的價值,計算出應鑄造的USR 數量,然後調用鏈上合約的completeMint 或completeSwap 函數,傳入_mintAmount 參數,完成鑄造。

問題的核心在於,鑄造合約完全盲目地信任了由SERVICE_ROLE 提供的_mintAmount 參數。合約代碼中既沒有設定單筆最大鑄造金額的硬性上限,也沒有在鏈上再次調用預言機對存入金額與鑄造金額之間的比例進行合理性檢查。

這種設計嚴重違背了DeFi 的核心哲學—「零信任」原則。更糟的是,這個擁有生殺大權的SERVICE_ROLE 只是一個普通的外部擁有帳戶(EOA),而不是需要多方共識的多簽錢包(Multi-Sig Wallet)。一旦這個單一的私鑰被盜,攻擊者即可隨意篡改鑄造數量。

2.3 攻擊執行與災難性的緊急應變

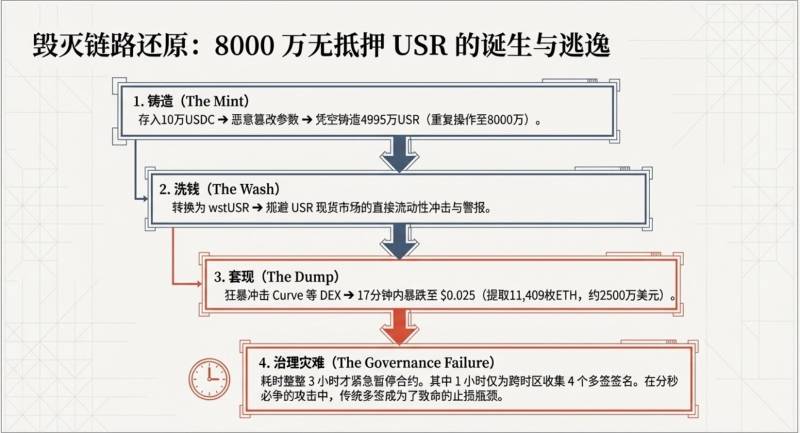

掌握了「印鈔權」後,攻擊者的行動迅速而果斷:

1.小額存款與無限放大:北京時間3 月22 日10:21 左右,攻擊者首先透過正常的鏈上請求,存入約100,000 枚USDC。隨後,他們利用被竊的SERVICE_ROLE 私鑰呼叫完成函數,原本應為10 萬的鑄造量,惡意竄改為4,995 萬枚。近5,000 萬枚無抵押的USR 瞬間被憑空創造出來。

2.重複收割:在確認第一次攻擊成功後,攻擊者如法炮製,再次存入10 萬USDC,額外鑄造了3000 萬枚USR。至此,攻擊者僅用約20 萬美元的成本,就創造了8,000 萬枚毫無資產支撐的USR 。

3. 資金流向、市場崩盤與生態系的系統性覆滅

3.1 精密的套現路徑

攻擊者取得8,000 萬USR 後,先將大量USR 轉換為wstUSR(Wrapped Staked USR)。 wstUSR 是一種質押衍生代幣,其價值代表了在質押池中的份額,而不是與USR 固定1:1 掛鉤。透過這一中間步驟,攻擊者成功規避了直接衝擊USR 現貨市場的流動性約束,將巨大的拋壓轉移到了流動性較低但更具可替代性和隱蔽性的衍生性商品市場。

隨後,攻擊者利用各種DEX 和跨鏈橋,分批、高頻地將USR 和wstUSR 兌換為USDC 和USDT,最終將其全部轉換為以太坊(ETH)。

巨大拋壓瞬間抽乾了Curve USR/USDC 池的流動性。在短短17 分鐘內,USR 的價格從1 美元暴跌至0.025 美元。儘管攻擊者最終只成功套現了約11,408 枚ETH(折合約2400 萬美元),實際提現率僅約為30%(其餘70% 的價值在流動性枯竭造成的巨大滑點中蒸發),但這2400 萬美元的真實資金流失,已經足以對Resolv 協議造成毀滅性的打擊。

多簽治理的致命反噬:在危機爆發時,Resolv Labs 的緊急應變表現堪稱災難。在駭客完成第一次攻擊後,協議足足耗費了3 小時才被緊急暫停。其中大約1 小時的延遲,只是為了收集多簽交易所需的4 個簽名。這種跨時區、多主體的多簽機制,在和平時期是去中心化和防止內部作惡的安全保障,但在面臨黑客分秒必爭的抽水攻擊時,卻成為了阻礙快速止損的致命瓶頸。

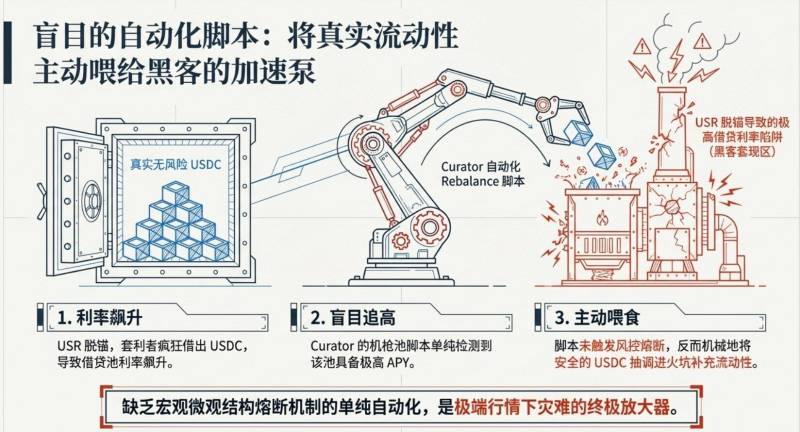

3.2 Morpho 與Public Allocator:無風控自動化的反噬

這次USR 脫錨事件引發了強烈的連鎖反應,最令人矚目的受害者之一是Morpho 借貸協議上的Curator(策展人)生態。 Morpho 官方揭露,在存款超過1 萬美元的500 個金庫中,約有15 個金庫對受影響市場有較大曝險。

災難擴大的核心推手:Public Allocator(公共分配器)

Morpho 上有一個名為「Public Allocator」的功能。其設計初衷是監控各借貸市場的使用率,當某個市場收益飆升時,自動從金庫調撥USDC 過去,幫策展人捕捉更高收益。在正常市場裡,這是一個優雅的資本效率工具。

然而,當攻擊發生後,套利者在USR 脫錨後以折價買入,再把它抵押進協議。由於協議內部預言機仍以1 美元計價,套利者用這個價差借出真實的USDC,導致USR 市場利用率瞬間爆表。此時,Gauntlet 等機構的自動化金庫檢測到了“高收益訊號”,但不知道那是一個“有坑”的市場,於是開始源源不斷地往裡注資:

-

Gauntlet 在攻擊發生後20 分鐘就啟動了自動配置,持續約90 分鐘。

-

另一位策展人9summits 甚至在攻擊後持續供款長達10 小時,直到被人工發現才停止。

-

包括Gauntlet、re7、kpk 和9summits 在內,多家策展人均在事發後自動供應了Resolv 市場資金。

最終,總共有約620 萬美元的USDC 被作為“退出流動性”,“餵”給了USR 的借款人,其中96% 的資金(約600 萬美元)來自Gauntlet 管理的金庫。

兩個致命點:

1.硬編碼預言機:Morpho 的這些市場使用了硬編碼的預言機,在極端脫錨時無法及時反映資產已歸零或嚴重貶值。

2.風險管理失職:策展人或風險管理者的角色本應是在壓力測試下進行人工判斷,但在此次事件中反應遲鈍,完全依賴無風控的自動化腳本。

3.3 損失誰來買單?

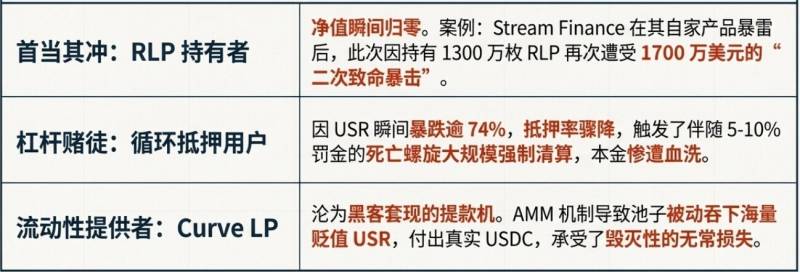

根據Resolv 的兩層架構和DeFi 市場的運作邏輯,這場8,000 萬美元的災難最終將由以下幾方買單:

1.RLP 持有者(首當其衝):8,000 萬無抵押USR 造成的系統性壞賬,直接導致RLP 淨值暴跌甚至歸零。其中最悲慘的莫過於Stream Finance。這家機構在2025 年11 月剛因自身發行的xUSD 暴雷而遭受重創,此次又因持有1360 萬枚RLP(約1700 萬美元敞口)而遭遇毀滅性的“二次暴擊”。值得注意的是,Stream Finance 的官員自2025 年11 月起已無任何更新。

2.USR 槓桿循環部位持有者:在Morpho、Euler 等協議上使用USR 作為抵押品借入USDC 的用戶,因USR 價格在極短時間內暴跌74% 以上,導致抵押率驟降,觸發了大規模的強制清算。這些清算通常伴隨5-10% 的清算罰金,形成了經典的死亡螺旋壓力,讓這部分用戶損失慘重。

3.Curve LP 提供者(流動性提供者):在USR 暴跌的過程中,AMM 機制導致Curve 的USR/USDC 池被動吸收了大量貶值的USR,付出了真實的USDC。這些LP 承受了極其巨大的無常損失,成為了攻擊者套現的直接提款機。

4. 生息穩定幣的失敗病理學:結構性根因分析

回顧加密貨幣的發展史,試圖提供原生收益或脫離傳統法幣儲備的穩定幣項目層出不窮,但絕大多數都以慘烈的失敗告終。這些失敗並非偶然的黑天鵝事件,而是機制設計中內生的脆弱性在極端壓力下的必然爆發。

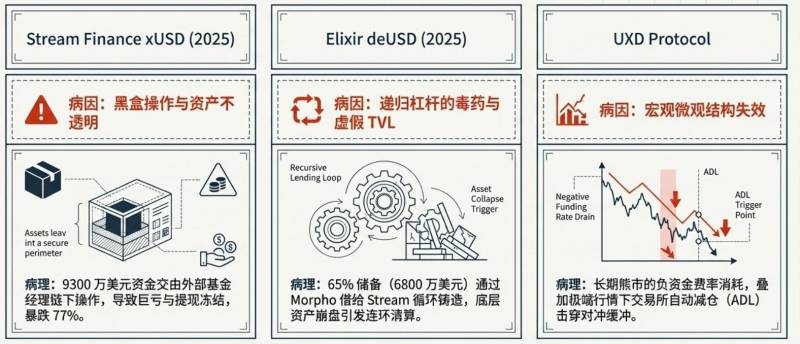

4.1 遞歸槓桿與流動性枯竭

進入2025 年,隨著借貸協議「策展人模型」的流行,生息穩定幣的風險形態發生了演變,從單點崩潰升級為系統性傳染。 2025 年11 月,Stream Finance (xUSD)、Stable Labs (USDX) 與Elixir Network (deUSD) 發生的連環崩盤,是此模式的典型代表。

黑盒操作與資產不透明:Stream Finance 將高達9,300 萬美元的資金交由外部基金經理人進行鏈下操作,這種嚴重的黑盒操作最終導致巨額虧損和提現凍結,xUSD 瞬間暴跌77%。

遞歸槓桿的毒藥:Elixir (deUSD) 透過Morpho 協議,將其儲備的65%(高達6800 萬美元)借給了Stream,而抵押品正是Stream 發行的xUSD。這種瘋狂的「交叉循環借貸」被專案方用於人為虛增TVL。其高達60% 的TVL 是內部虛增的,只有40% 受到真實外部資本支持。這種結構將收益放大的同時,倍增了系統對價格衝擊和流動性斷層的敏感度。

當底層資產變成壞帳時,基於這些資產發行的合成美元瞬間失去價值支撐,引發連環清算,流動性瞬間枯竭。

4.2 Delta 中性策略的市場微觀結構失效

早期的Delta 中性合成美元依賴「現貨多頭+ 永續合約空頭」的策略。

負資金費率的長期消耗:在長期的熊市中,資金費率持續為負,協議必須不斷支付利息給多頭。 UXD 等早期項目因缺乏深厚的儲備金,在長期的負費率消耗中資不抵債,最終被邊緣化。

自動減倉(ADL)的致命打擊:在極端波動中,如果交易所的保險基金耗盡,獲利的空頭部位會被交易所強制平倉(ADL)。這會導致協議的Delta 中性對沖瞬間被打破,使整個協議暴露在巨大的單邊現貨風險中。

「1:1 資金效率」的雙面刃:與MakerDAO (DAI) 動輒150% 的超額抵押不同,Delta 中性系統追求1:1 的極致資本效率。這意味著系統將抵押緩衝降為了零。任何鑄幣邏輯的故障(如本次Resolv 事件),都會直接擊穿系統,沒有任何冗餘資產可以吸收損失。

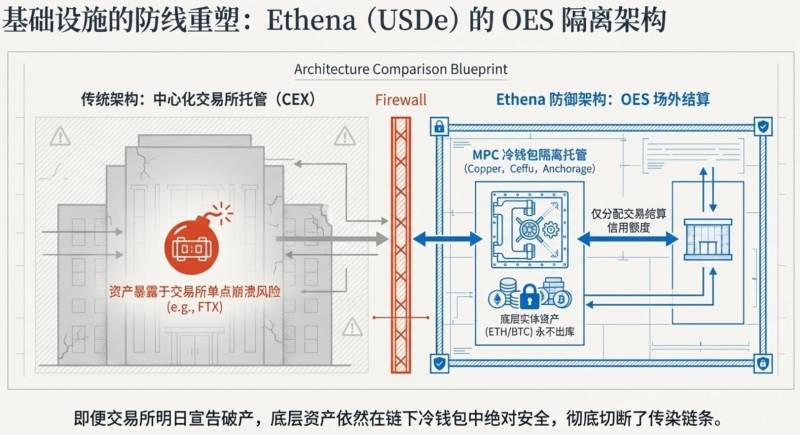

5. USDe 的護城河與壓力測試

在生息穩定幣這片佈滿殘骸的「墓地」中,Ethena 的USDe 成為唯一倖存並不斷壯大的巨頭(截至2025 年市值突破130 億美元)。其成功並非依賴發明了更聰明的演算法,而是建立在極其堅固的金融基礎設施與嚴密的風險隔離機制之上。

5.1 場外結算徹底消除中心化對手風險

生息穩定幣最大的隱患之一,是將巨額底層資產託管於CEX 以執行對沖策略。 FTX 的倒閉證明了這種做法是極其致命的。

Ethena 破局的關鍵在於引進了場外結算架構。 USDe 的底層抵押資產(ETH/BTC)並非存放在幣安或OKX 等交易所內,而是由受嚴格監管的第三方機構(如Copper、Ceffu、Fireblocks 以及2025 年底加入的Anchorage Digital Bank)進行MPC 冷錢包託管。

交易所僅獲得這些資產的「信用額度」用於交易結算。 OES 架構徹底切斷了CEX 破產的傳染鏈條,將系統性風險降至最低。

6. 結論:安全底線的回歸

Resolv Labs 的8000 萬美元被盜事件,給整個DeFi 行業拋出了一個極其尖銳且難以迴避的問題:協議的安全底線,早已不再僅依賴代碼審計。

事件給整個產業的終極警示在於對「零信任」架構的堅守:

1.審計與即時監控缺一不可:審計是事前的,監控是即時的。真正的防護需要在運行時實現持續監控,一旦發現儲備不匹配、操作者簽名異常等情況,必須在秒級甚至毫秒級觸發“硬熔斷”,阻斷風險擴散。

2.外部依賴防火牆的建立:對於任何接受外部穩定幣作為抵押品的借貸、衍生品或流動性協議,必須清楚:你能掌控自己的智能合約,卻永遠無法掌控你所依賴的那枚穩定幣的鑄幣邏輯、密鑰管理與運營安全。這類外生風險,是DeFi「樂高式」組合架構裡最頑強的結構性短板。在追求極致效率的同時,必須同步建立起更強的風險隔離機制,否則每一次「樂高積木」的拼接,都可能變成骨牌的起點。

3.基礎設施安全等同於合約安全:DeFi 協定繼承了其所依賴的鏈下基礎設施(如AWS KMS)的所有漏洞。私鑰管理絕不能依賴單一的EOA 帳戶,必須採用硬體安全模組(HSM)和嚴格的多簽機制。

從Terra UST 的演算法狂熱,到USDX 的遞歸槓桿連環爆雷,再到Resolv 的盲目信任危機,歷史反覆證明:安全,從來不是錦上添花,而是DeFi 長期存續的生死線。評估一個生息穩定幣的優劣,絕不應再看其宣傳的APY 有多高,而應深入審查其底層資產的真實性、預言機定價的抗操縱性、風險隔離架構的完備性,以及在極端去槓桿環境下的流動性承載能力。

關於BlockBooster

BlockBooster 是一家以數位時代為目標的新一代另類資產管理公司。我們運用區塊鏈技術,投資、孵化並管理數位時代的核心資產 - - 從區塊鏈原生項目到真實世界資產(RWA)。作為價值共創者,我們致力於發掘並釋放資產的長期潛力,為我們的合作夥伴與投資人在數位經濟的浪潮中捕獲卓越價值。 免責聲明:本文/部落格僅供參考,代表作者的個人觀點,並不代表BlockBooster 的立場。

本文無意提供:

(i) 投資建議或投資推薦;(ii) 購買、出售或持有數位資產的要約或招攬;或(iii) 財務、會計、法律或稅務建議。持有數位資產,包括穩定幣和NFT,風險極高,價格波動較大,甚至可能變成一文不值。

您應根據自身的財務狀況,仔細考慮交易或持有數位資產是否適合您。如有具體情況方面的問題,請諮詢您的法律、稅務或投資顧問。本文提供的資訊(包括市場數據和統計信息,若有)僅供一般參考。在編寫這些數據和圖表時已盡合理注意,但對其中所表達的任何事實性錯誤或遺漏概不負責。